Eingebettete Virtualisierung

Cyber-Sicherheit für die Automation

Heutige Steuerungs- und Bediensysteme verfügen nur über wenige Schutzfunktionen für IT- und Netzwerksicherheit. Vorgeschaltete Security Appliances mit dedizierter Hardware wären eine Add-on-Lösung. Kostendruck und immer leistungsfähigere Prozessoren führen aber eher zur Forderung nach Hardware-Konsolidierung. Der IT-Megatrend und Kostensenker Virtualisierung beginnt daher auch die industrielle Automation zu erfassen.

Mit der Vernetzung von Maschinen und Anlagen ergeben sich immer mehr Möglichkeiten für die IT-Integration von Prozessen und den Teleservice über Fernverbindungen, aber auch Herausforderungen im Bereich der Cyber-Sicherheit. Lösungen mit dedizierten Sicherheitsgeräten profitieren zwar von einer physischen Trennung von Nutz- und Schutzfunktionen, die einander nicht beeinflussen und von den jeweiligen Spezialisten unabhängig entwickelt werden können. Ihr Einsatz scheitert infolge der zusätzlich benötigten Hardware aber häufig an Kostenrestriktionen. Gleichzeitig ist aufgrund des Mooreschen Gesetzes eine permanente Verbesserung beim Preis-Leistungs-Verhältnis von Prozessoren und Speichern zu beobachten. Dabei verlagern sich Hardware-Komponenten zu Software-Funktionen auf einer gemeinsamen Plattform, begrenzt durch die notwendige Modularisierung, ohne die sich technische Risiken nicht beherrschen und Subsysteme verschiedener Zulieferer nicht integrieren lassen. Virtualisierung ist der Schlüssel, um die Kostenvorteile weiterer Hardware-Konsolidierung bei gleichzeitiger Modularisierung nutzen zu können. Hier setzt das Konzept virtueller Security Appliances für die Automation an.

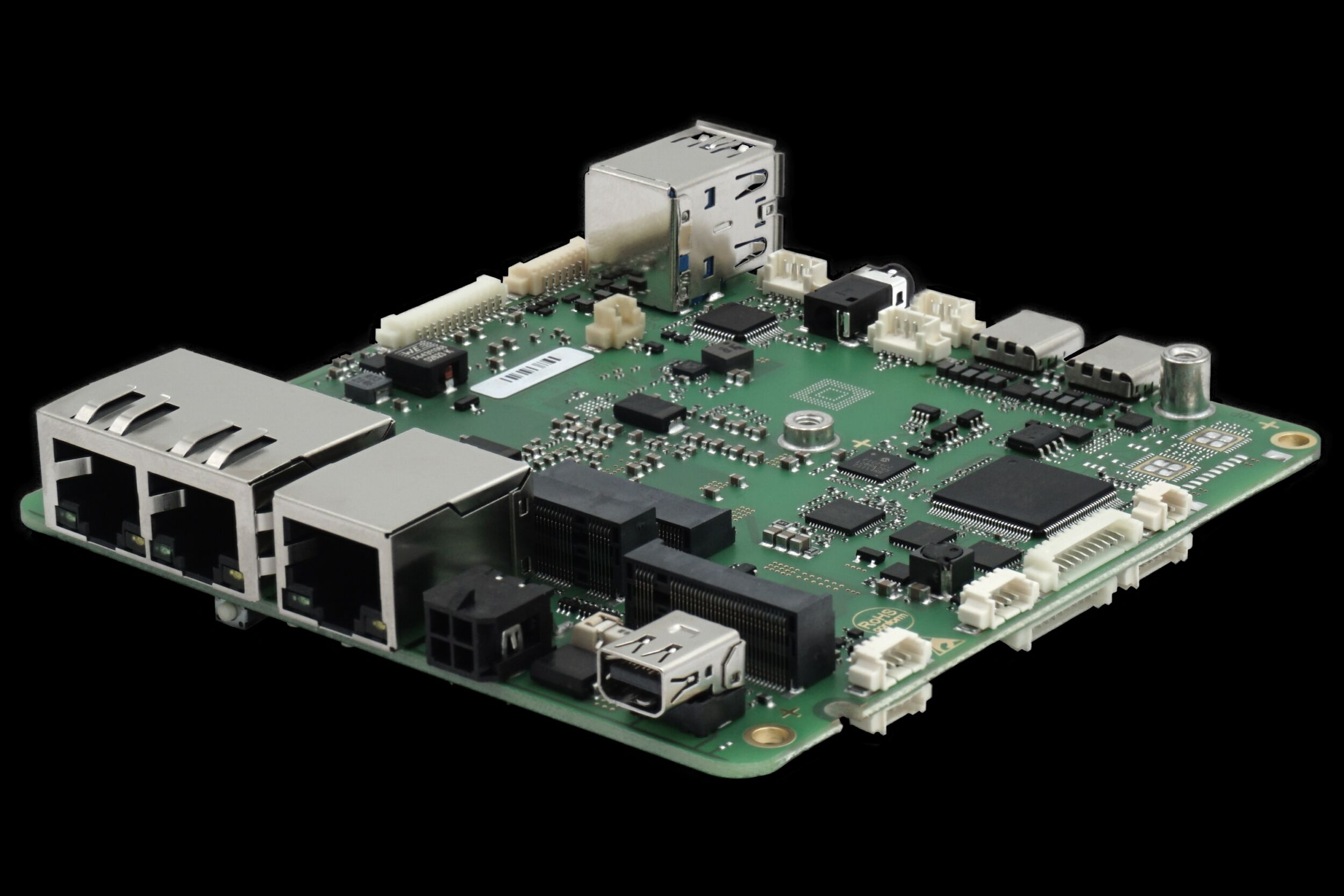

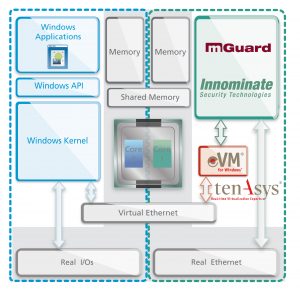

HyperSecured-IPC nutzt den TenAsys eVM for Windows Embedded Virtual Machine Manager, um ein original Windows Betriebssystem mit einer virtuellen mGuard Security Appliance auf einem Standard Industrie-PC zu integrieren. (Bild: innominate Security Technologies AG)

Virtualisierung in IT und Automation

Bereits in der Unternehmens-IT ist die Virtualisierung von Client- und Server-Systemen Stand der Technik. Typischerweise betreiben Unternehmen die virtuellen Systeme im Netzwerk auf einer Server-Farm. Die Bereitstellung und der koordinierte Betrieb virtueller Maschinen auf einer gemeinsamen Hardware erfolgen dabei durch eine als Hypervisor oder Virtual Machine Manager bezeichnete Software. Zwei Typen von Hypervisoren und zwei Ansätze zur Virtualisierung gilt es zu unterschieden: Typ 1-Hypervisoren laufen direkt auf der Hardware und koordinieren nur die vorhandenen Hardware-Ressourcen. Typ 2-Hypervisoren laufen als Applikation in einem Wirtssystem. Die erzielbare Performance wird durch die zusätzliche Betriebssystem-Schicht reduziert. Beim Ansatz der Hardware-Virtualisierung wird jedem originalen Gastsystem ein vollständig eigener – jedoch simulierter – Computer vorgegaukelt. Das unveränderte Gastsystem läuft mit seiner eigenen Zeitscheibenverwaltung ohne Kenntnis der virtualisierten Umgebung, was eine Echtzeitfähigkeit typischerweise verhindert. Das Gastsystem kann je nach Plattform und Implementierung teilweise direkt auf unterliegende Hardware-Komponenten zugreifen. Andere Komponenten müssen komplett simuliert werden. Dies erfordert einen komplexen Hypervisor oder eine Hardware-Plattform mit Unterstützung für Virtualisierung. Die Performance des Gastsystems kann gleichwertig zu einem allein laufenden System sein, solange keine Ein-/Ausgabe-Operatione (E/A) über simulierte Komponenten ausgeführt werden. Beim Ansatz der Para-Virtualisierung gilt es hingegen, die Gastsysteme für ihr erfolgreiches Zusammenspiel mit dem jeweiligen Hypervisor zu modifizieren. Zeitscheiben- und Speicherverwaltung lassen sich dadurch enger verflechten und so auch Echtzeitverhalten erzielen. Die interne Kommunikation zwischen Gastsystemen oder Gastsystem und Hypervisor erfolgt über spezialisierte Schnittstellen. In der Automation und Steuerungstechnik liegen die Anforderungen jedoch anders als in der IT: Die eingesetzten Systeme arbeiten auf dedizierter Hardware mit wenig oder ohne Operatoreingriff. Steuerungskomponenten haben typischerweise Echtzeitanforderungen während Mensch-Maschine-Schnittstellen meistens Applikationen auf einem Windows Betriebssystem sind. In dieser Umgebung ist eingebettete Virtualisierung, die mit einem hybriden Ansatz native Windows Installationen mit weiteren nicht modifizierten Gastsystemen auf einer strikt partitionierten Multi-Core-PC Plattform mit Unterstützung für Virtualisierung kombiniert, von besonderem Nutzen.

Automatisierungskomponente mit virtueller Maschine

Bei dem von Innominate entwickelten HyperSecured-Konzept werden Automatisierungskomponenten wie ein Steuerungs- oder Bediensystem und eine virtuelle mGuard Security Appliance mithilfe eines eingebetteten Virtual Machine Managers auf einer einzigen Hardware integriert. Dies erschließt den Automatisierungskomponenten alle Vorteile einer vorgeschalteten Security Appliance bei reduzierten Hardware-Kosten. Die Automatisierungskomponenten können so vor unbefugten Zugriffen und Angriffen durch Schadsoftware geschützt werden. Am Beispiel eines HyperSecured-IPCs hat der Sichheitsanbieter mit seinem Technologie-Partner TenAsys in einer gemeinsamen Lösung demonstriert, dass eingebettete Virtualisierung und Cyber-Sicherheit reif für den produktiven Einsatz sind. Das Exponat nutzt den TenAsys eVM for Windows Embedded Virtual Machine Manager, um ein original Windows Betriebssystem mit einer virtuellen mGuard Security Appliance auf einem Standard Industrie-PC zu integrieren. Die Netzwerkkommunikation zwischen dem Win-dows System und der externen Umgebung durchläuft und wird kontrolliert durch die virtuelle mGuard Security Appliance, die dem PC-System Firewall, Virtual Private Network (VPN) und Integritäts-überwachende Dienste zur Verfügung stellt. Die interne Kommunikation zwischen dem Windows-System und der Security Appliance erfolgt durch eine virtuelle Ethernet-Schnittstelle. Die für das Exponat genutzte Hardware ist ein handelsüblicher IPC, ausgestattet mit einer Intel Core 2 Duo CPU mit VT-x Support, 2GB RAM und dualen Gigabit Ethernet Schnittstellen. Der TenAsys eVM Embedded Virtual Machine Manager ist ein kompaktes Software-Paket, das über Windows installiert und administriert wird. Es partitioniert die CPU in zwei Kerne und System-Domänen für Windows und das mGuard Gastsystem. Sowohl Windows als auch das mGuard Gastsystem booten nativ, als ob sie allein laufen würden. Peripheriekomponenten, insbesondere die physikalische Ethernet Schnittstelle, werden jeweils exklusiv einem der Systeme zugewiesen.

Virtuelle mGuard Security Appliance

Aufgrund TenAsys eVM ist auf Intel Plattformen mit VT-d Support keine Para-Virtualisierung und Modifikation des mGuard Systems erforderlich. Das Linux-basierte original mGuard Firmware-Image läuft auf einem dedizierten Kern der geteilten x86 CPU. Der virtuelle mGuard stellt einen umfassenden Schutz der Netzwerkkommunikation des PCs sicher, da ihm die physische Ethernet-Schnittstelle zur externen Umgebung exklusiv zugewiesen ist. Auch sein DoS-Schutz gegen Denial-of-Service-Attacken greift aufgrund dieser direkten Hardware-Kontrolle: Selbst im Extremfall können höchstens die virtuelle Security Appliance überlastet und externe Pakete verzögert oder verworfen werden. Aufgrund der strikten Partitionierung der CPU-Kerne und System-Domänen bleiben die Windows-Partition oder potenzielle weitere Gastsysteme hiervon unbeeinträchtigt. Ein Zugriff auf den PC und sein Windows System wird durch die mGuard Firewall blockiert, solange er nicht durch eine allgemeine statische oder benutzerspezifisch dynamische Firewall-Regel autorisiert wird. Durch die integrierte Virtual Private Network Funktion (VPN) kann der Zugriff auch gesichert mit Authentifizierung und Verschlüsselung aus der Ferne erfolgen. VPN-Tunnel werden dabei vom virtuellen mGuard terminiert, das Windows System sieht nur normale IP-Kommunikation. Die eingebettete Virtualisierung mit einem geeigneten Virtual Machine Manager ermöglicht daher eine zukunftsweisende Konsolidierung von Funktionen der industriellen Automation und der Cyber-Sicherheit auf einer kostenoptimierten Hardware, die Modularität und Vorteile dedizierter Einzelgeräte bewahrt.