Safety & Security: doppelt sicher

Auf Nummer sicher gehen

Sicherheit sorgt einerseits dafür, dass die Betriebssicherheit (safety) erhalten bleibt, andererseits versteht man darunter die Gesamtheit der Maßnahmen, um ein System nach außen zu schützen (security). Das unterstreicht sowohl die Abgrenzung dieser Begriffe, zeigt aber auch, wie eng sie zusammenhängen.

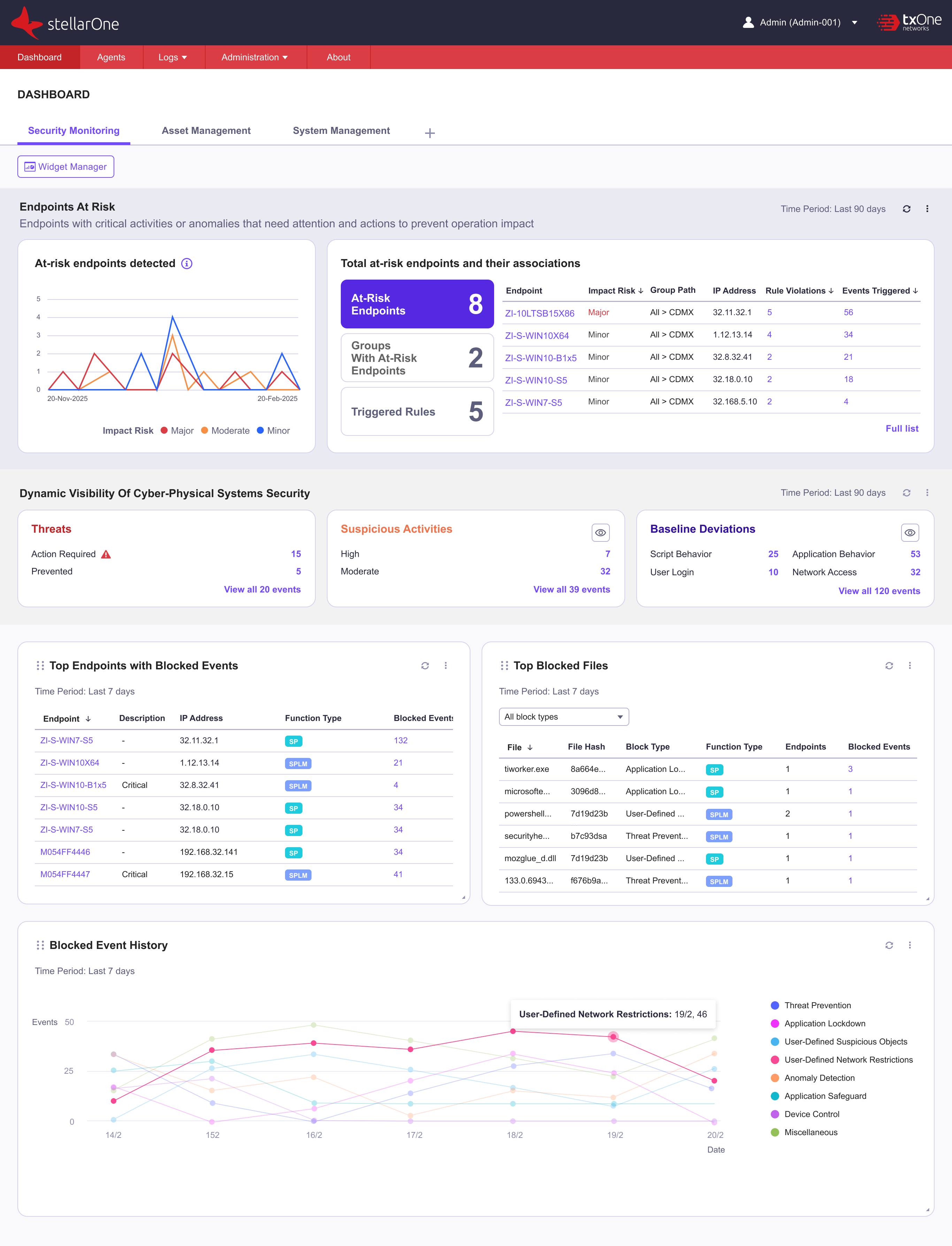

Die Security ist der Schutz vor gezieltem und höchstwahrscheinlich auch böswilligem Handeln, mit dem Ziel, Vertraulichkeit, Integrität, Authentizität etc. zu erreichen.“ Diese pragmatische Definition des Begriffs, formuliert von Prof. Dr.-Ing. Hans-Joachim Hof (Hochschule München) zeigt den umfassenden Anspruch deutlich. Das kann sich in der Realität aber als schwierig erweisen, da zum Zeitpunkt der Projektierung unbekannt ist, welcher Art von Angriff ein System irgendwann ausgesetzt sein wird. Die einschlägigen Normen für funktionale Sicherheit sehen daher vor, potenzielle Angriffe in die Gefahren- und Risikoanalyse der funktionalen Sicherheit aufzunehmen und bei absehbarer Bedrohung der Security eine explizite Security-Analyse durchzuführen. Frappierendes Beispiel hierfür ist der Computerwurm Stuxnet, der 2010 für große Unruhe und Schäden verantwortlich war. Stuxnet war in einer Weise aktiv, die bis dahin als nicht möglich galt:

• Der Wurm konnte Grenzen physikalisch getrennter Netze überspringen

• Stuxnet konnte in Embedded-Plattformen Schäden anrichten, die dem Hacker vorher nicht bekannt gewesen sein konnten. Der Wurm war so ‘gewitzt’, dass die mangelnde Vertrautheit mit einem System kein Hinderungsgrund war.

• Stuxnet gelang eine weitere ‘Unmöglichkeit’, er infiltrierte eine Atomaufbereitungsanlage. Damit drückte Stuxnet den aktuellen Möglichkeiten des technisch Machbaren seinen eigenen Stempel auf. Eine optimierte Betriebssicherheit wurde mangels Security zum Sicherheitsrisiko.

Mit Hackern kommen Herausforderungen

Aufgrund der zunehmenden Vernetzung von Embedded-Systemen fallen mechanische Barrieren zwischen ihnen immer mehr weg. Dennoch beruht Sicherheit häufig auf physikalischer Sicherheit und weniger auf Cybersecurity oder Informationssicherheit. Und das, obwohl es gerade in Infrastrukturnetzen (z.B. intelligente Stromzähler – Smart Meter) von großer Bedeutung ist, dass die vernetzten Komponenten autonom, ohne Benutzereingaben und vor unbefugten Zugriff geschützt miteinander kommunizieren können. „Aufgrund der Verarbeitung und Zusammenführung personenbezogener Verbrauchsdaten in Messsystemen sowie möglicher negativer Rückwirkungen auf die Energieversorgung ergeben sich hohe Anforderungen an den Datenschutz und die Datensicherheit. Bekannt gewordene Hackerangriffe auf Smart Metering Systeme in den USA und Gefährdungen wie die Schadsoftware Stuxnet haben gezeigt, dass in Deutschland ein akuter Handlungsbedarf für Rahmenbedingungen einer sicheren Lösung im Bereich Smart Metering besteht.“ (Zitat von der Website des Bundesamts für Sicherheit in der Informationstechnologie). Was könnte die Lösung sein? Denkbar wäre eine Hardware-basierte IT-Sicherheitsarchitektur für Embedded-Systeme mit einem Security Controller oder einem Trusted-Platform-Modul im Zentrum – ein sicherer Speicher für digitale Schlüssel. Der wiederum könnte ein Zentrum für kryptografische Operationen bilden, und dieses müsste an den lokalen Computer gebunden sein und nicht an einen bestimmten Benutzer. Sodann wäre es unmöglich, das Trusted-Platform-Modul entgegen den Interessen des Eigentümers zu nutzen, sofern der Beschränkungen festgelegt hat: eine Basis für die sichere Kommunikation der Netzteilnehmer.

Einfallstor Strommarkt

Nochmal zu den Smart Grids: Diese benötigen für die Ermittlung des individuellen Strombedarfs und die korrekte Abrechnung die Verwendung entsprechender Verbrauchszähler (Smart Meter). Szenarien, die böswilliges Eindringen und Betrügen ermöglichen, sind hier leicht denkbar. Die Liberalisierung des Strommarktes mit zahlreichen Klein- und Kleinst-Stromlieferanten aus Wasserkraft oder Photovoltaikanlagen kann Hackern weitere Einfallstore für mögliche Angriffe zum Zweck der kriminell motivierten Manipulation bieten. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) erarbeitet daher gemeinsam mit Industriepartnern für Smart Meter ein neuartiges Schutzprofil. Das neue Schutzprofil /3/ definiert ein anhand gemeinsamer Kriterien festgelegtes ‘Security Modul’ für alle kryptografischen Operationen.

Algorithmen und Methoden nutzen

Bei der Entwicklung von Embedded-Systemen können durch die Anwendung kryptologischer Verfahren viele Prozesse sicher oder zumindest sicherer gemacht werden. Leider passieren nämlich immer wieder die gleichen Fehler bei der Implementierung von Kryptologie. Eindringlinge haben es dadurch unnötig leicht. Softwareentwickler gehen häufig davon aus, dass die von ihnen entwickelten Algorithmen niemand knacken kann, doch das Gegenteil ist der Fall. Ein gängiges Mittel ist das Schreiben unklaren oder scheinbar verworrenen Codes. Doch gerade bei der heutigen Vernetzung wird jedes Verfahren früher oder später bekannt. Zum Beispiel führt der Selbsttest eines eigenentwickelten Algorithmus möglicherweise zu dem Ergebnis, dass es nicht einmal dem Autor selbst gelingt, ihn zu knacken. Das gilt dann als besonders sicher. Das Kerckhoffs’sche Prinzip oder Kerckhoffs’ Maxime ist ein 1883 von Auguste Kerckhoffs formulierter Grundsatz der modernen Kryptographie, welcher besagt, dass die Sicherheit eines Verschlüsselungsverfahrens auf der Geheimhaltung des Schlüssels beruht und nicht auf der Geheimhaltung des Verschlüsselungsalgorithmus. Dem Kerckhoffs’schen Prinzip wird oft die sogenannte „Security by Obscurity“ gegenübergestellt: Sicherheit durch Geheimhaltung des (Verschlüsselungs-)Algorithmus, möglicherweise zusätzlich zur Geheimhaltung des Schlüssels. (Wikipedia) Aber: „Jeder kann einen Algorithmus entwickeln, den er selbst nicht brechen kann, aber es geht darum, dass ihn andere nicht brechen können“ (B. Schneier) – eine interessante Erkenntnis. Letztlich sieht man es einem Algorithmus nicht an, ob er nun sicher ist oder nicht. Daher gilt die Empfehlung, konservativ zu entwickeln und dabei bekannte und altbewährte Algorithmen und Methoden zu nutzen. Doch auch einer perfekt implementierten Kryptologie sind Grenzen gesetzt, wie z.B. Denial-of-Service-Attacken oder der immer Erfolg versprechende Versuch, stets das schwächste Element eines Walls von Maßnahmen für die Sicherheit zu instrumentalisieren: den User selbst. So gilt letztlich, dass gesunder Menschenverstand niemals hinter Formalismen verschwinden darf.

Kein ‚verbauen und vergessen‘ mehr

Für die Realisierung von Sicherheit gilt immer, dass etwas Sicherheit besser ist als gar keine. Angesichts des rasanten Fortschritts, der von zunehmendem Zeit-, Konkurrenz- und Erfolgsdruck zuverlässig begleitet wird, besteht die zentrale Herausforderung darin, neben Qualitätsforderungen auch ein angemessenes Sicherheitsniveau zu realisieren. Die Anforderungen Offenheit (Vernetzbarkeit mit anderen Systemen), Änderungsfreundlichkeit und Sicherheit sinnvoll unter einen Hut zu bringen stellt extrem hohe Ansprüche an das Software-Engineering. Dies führt beispielsweise zu folgender paradoxen Situation: Gerade bei Embedded-Software kann eine Verbesserung der Zugangssicherheit über Software- Updates erfolgen. Dies wiederum erfordert die Zugänglichkeit des Systems über Schnittstellen, z.B. zum Internet. So führt die Anforderung, die Sicherheit der Software durch Updates zu verbessern, zwangsläufig dazu, dass das System nicht vollständig gegen unbefugten Zugriff schützbar ist. Daraus ergeben sich gleichermaßen Aufgaben für die Entwicklung von Soft- und Hardware. In punkto Hardware werden dafür nämlich sichere Interfaces und Übertragungsprozeduren benötigt. Und die Software muss so aufgebaut sein, dass sie autorisiert korrigiert, aber nicht ohne Autorisierung manipuliert werden kann. Das Motto ‚Verbauen und Vergessen‘ gehört damit der Vergangenheit an.

Autor: Marcus Gößler,

MicroConsult GmbH

www.microconsult.de