Informationssicherheit als Herausforderung

Security-Anforderungen für Industrie 4.0

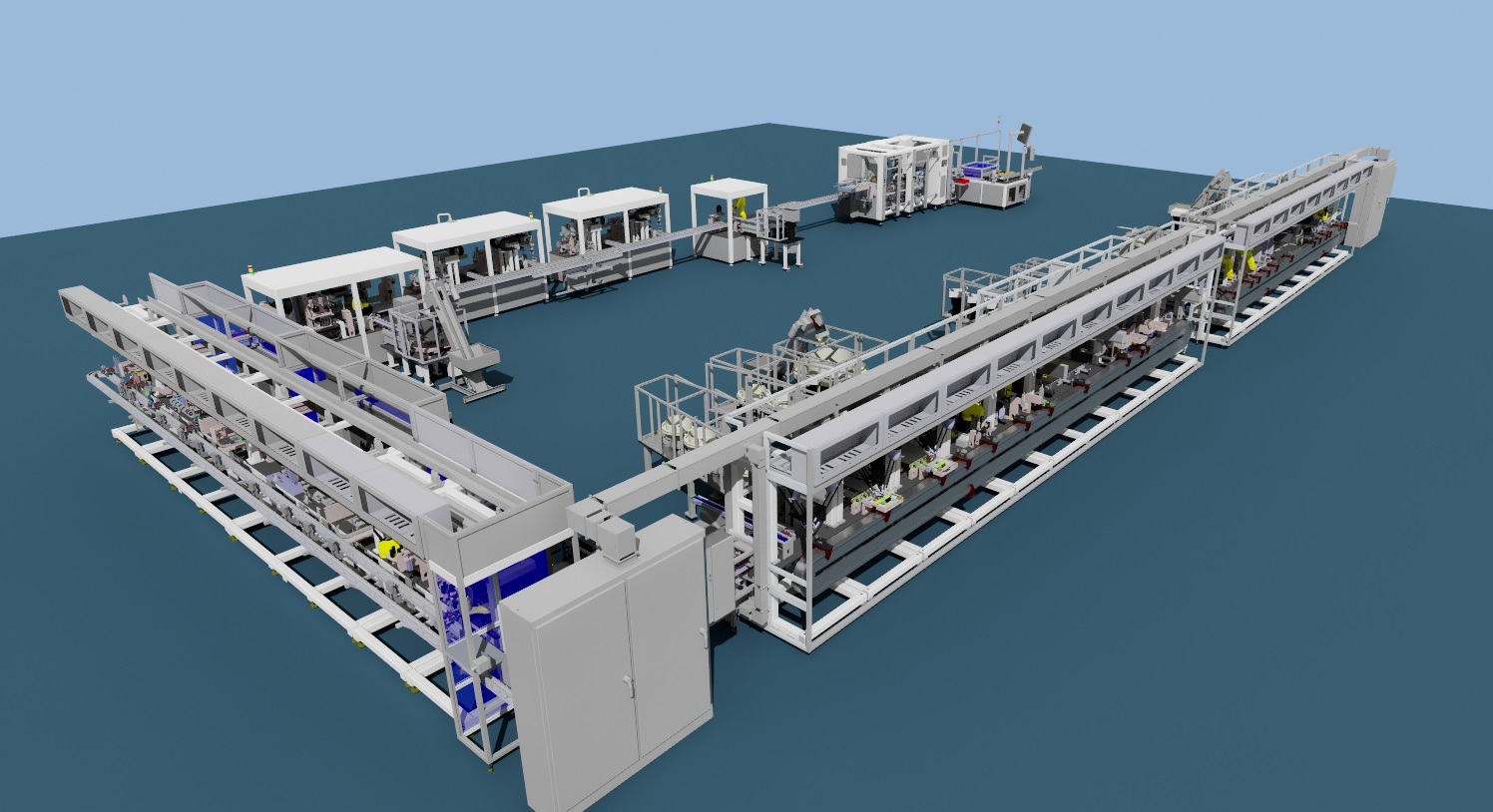

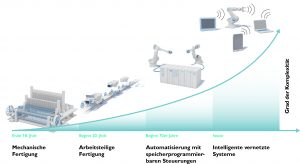

Der Übergang von handwerklicher Einzelanfertigung zur industriellen Massenfertigung ist in mehreren Schritten erfolgt, die jeweils die Stückkosten des einzelnen Produkts gesenkt und die Qualität erhöht haben. Dies ist jedoch häufig nur zu Lasten der Flexibilität möglich gewesen, da die Aufwände zur Fertigungsvorbereitung sich nur bei höheren Stückzahlen amortisieren.

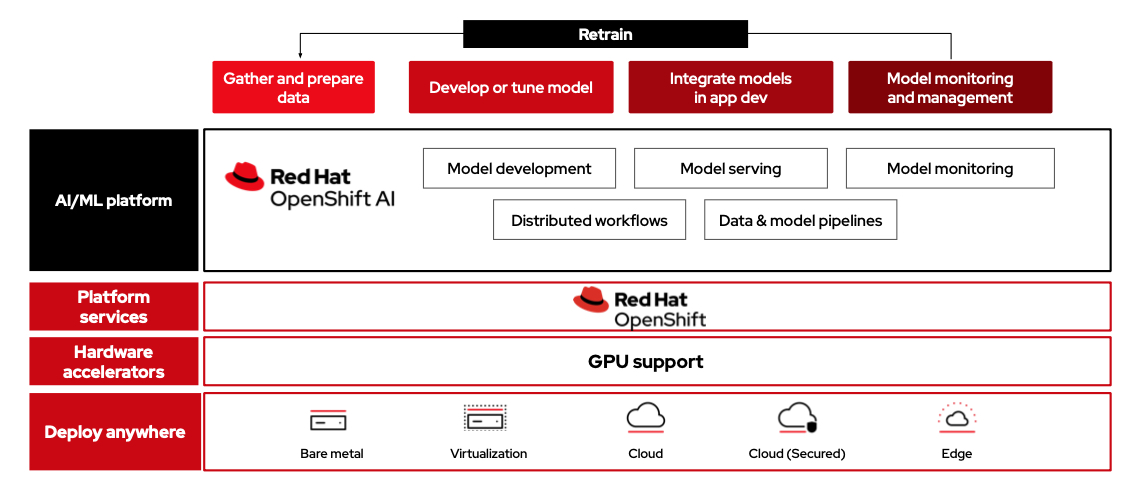

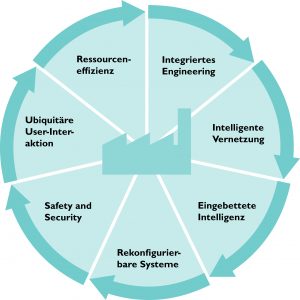

Industrie 4.0 zielt auf die weitere Steigerung der Effizienz und Flexibilität durch vollständige IT-Durchdringung aller Schritte entlang der Wertschöpfungsketten und damit auch im Lebenszyklus der Produkte ab. Dies beginnt beim Design und geht über Auftragsbearbeitung und Produktion bis zum Service. Andere Branchen zeigen bereits auf, in welche Richtung sich die industrielle Fertigung entwickeln könnte. Im Bereich der Kommunikation verlieren die Anbieter von Kommunikationswegen an Bedeutung (und Marge) zugunsten der Anbieter von Inhalten und Diensten. PCs und klassische Notebooks mit Programmen verlieren häufig gegen Tablets, und Car-Sharing ersetzt immer öfter den klassischen Besitz eines PKW. Auch in der IT sind entsprechende Trends sichtbar. Zum einen wird Hardware durch Software ersetzt. Anstelle dedizierter Server werden virtuelle Server eingesetzt, die dafür notwendige Hardwareumgebung wird durch ‚Software Defined‘-Lösungen weiterentwickelt. Zum anderen finden diese Veränderungen nicht nur in der eigenen IT (‚Private Cloud‘) statt, sondern werden auch durch externe Dienste im Sinne des klassischen Cloud-Computing ergänzt oder ersetzt. Allen diesen Beispielen gemein ist die Verschiebung in Richtung von Inhalten und Diensten zulasten des klassischen Besitzes von physischen Objekten. Kauft man zukünftig noch Stanzmaschinen und Werkzeuge oder gestanzte Löcher? Bietet dies der Maschinenbauer selbst oder ein spezialisierter Dienstleister an? Sinkt der Preis, wenn man dem Anbieter Condition Monitoring zur Optimierung erlaubt? Welche Daten werden dabei gesammelt, wo werden diese gelagert und wem gehören sie? Im Sinne eines Industrie 4.0-Netzes sind die dabei Beteiligten häufig gleichzeitig sowohl Zulieferer als auch selbst Kunden oder Betreiber. Informationen über Eigenschaften von Produkten, Konstruktionsdaten, Software, Preise und Zustandsdaten werden daher zukünftig in horizontaler Richtung über Unternehmensgrenzen hinaus ausgetauscht werden müssen.

Digitales Produkt

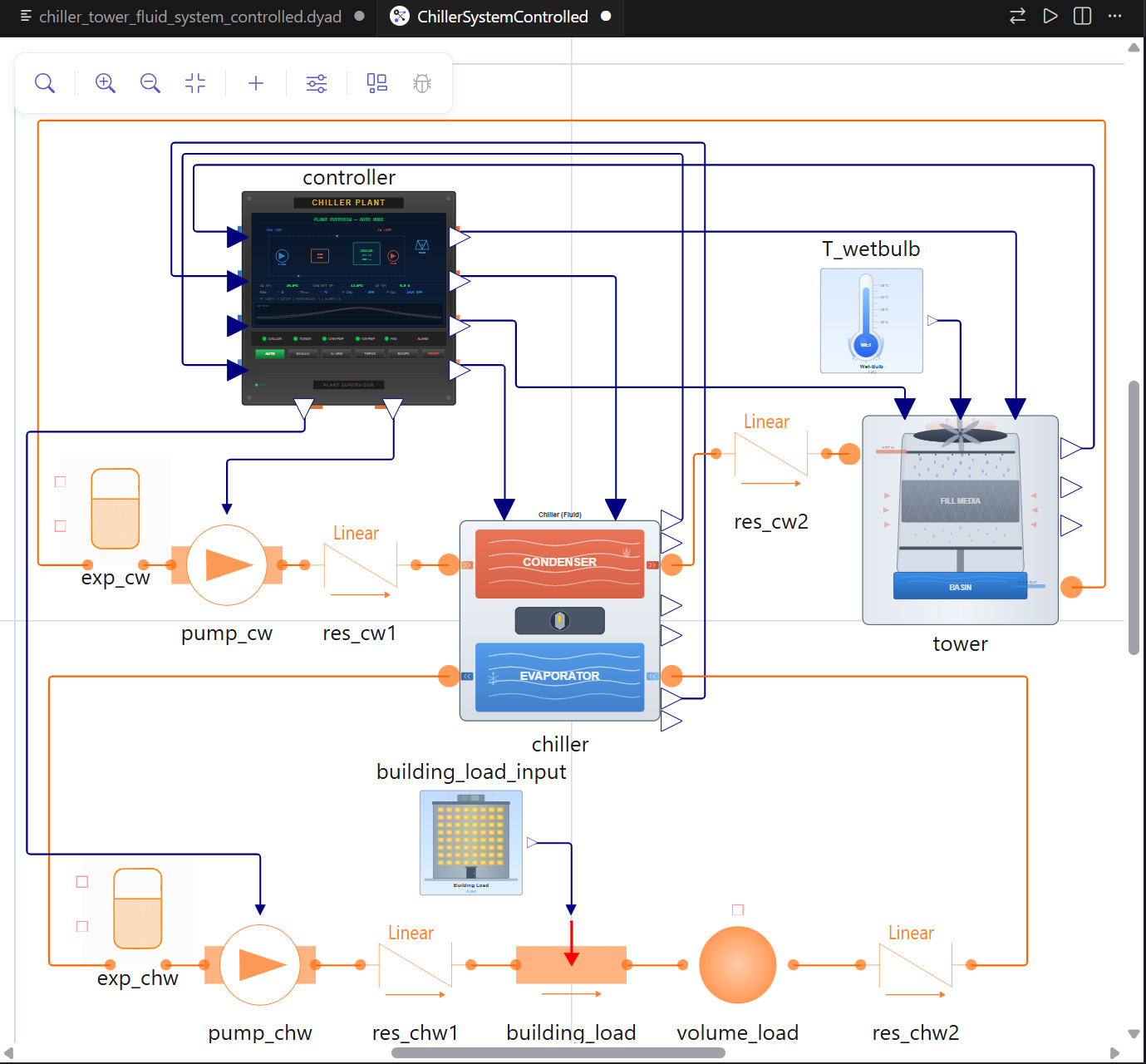

Um Produkte auch in kleiner Stückzahl effizient fertigen zu können, muss die Fertigungsvorbereitung pro Variante minimiert werden. Hierzu müssen sich die Fertigungssysteme im Wesentlichen selbst konfigurieren und an das Produkt anpassen. Das Produkt muss hierzu vollständig digital vorliegen. Dies erfordert die Digitalisierung des gesamten Lebenszyklus von der Produktidee bis zum Service und Außerbetriebnahme.

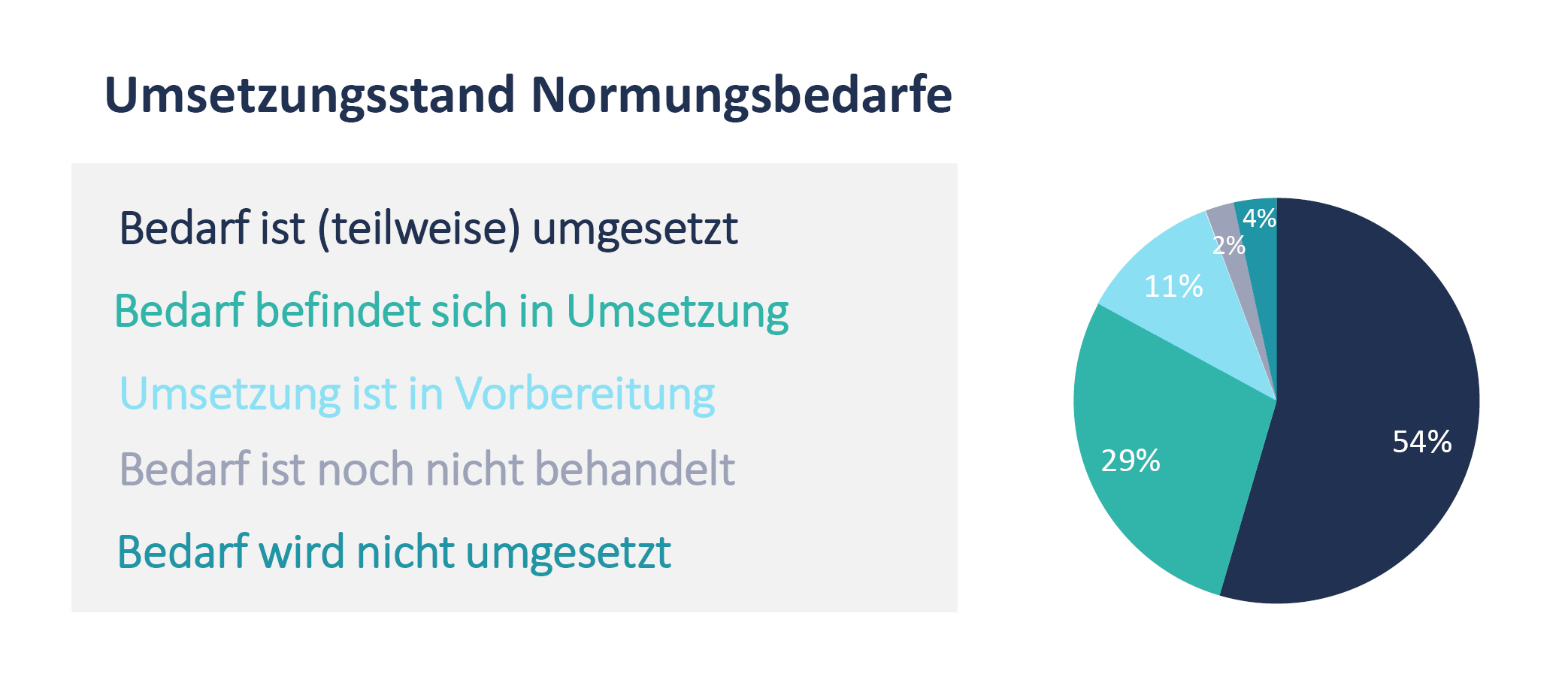

Folgerungen für die Informationssicherheit

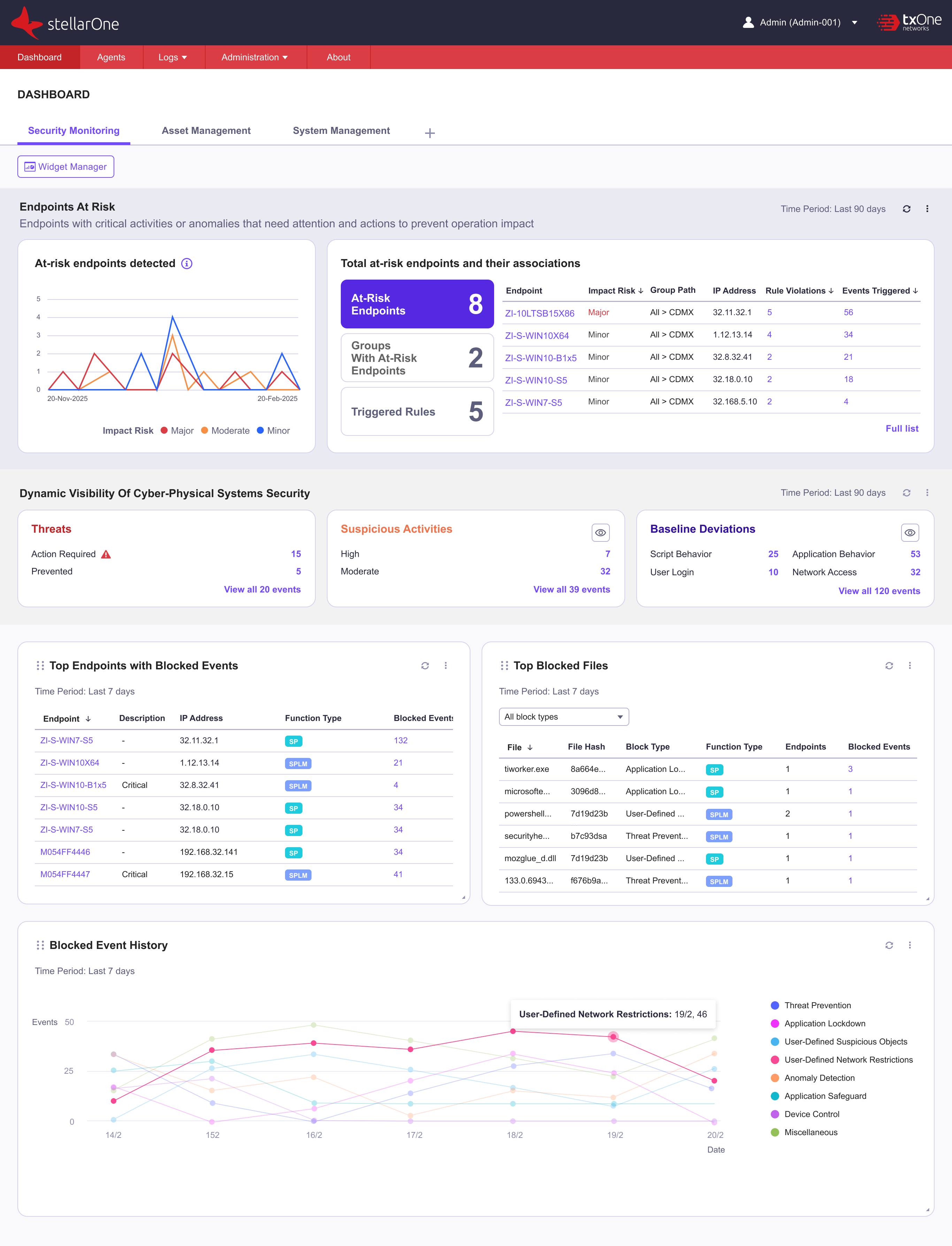

Die Bedeutung von Wissen, Konzepten und Daten, des ‚Intellectual Property‘, das die Produkte und Prozesse ausmacht, wird entsprechend der Digitalisierung zunehmen. Das vollständig digitale Produkt ist effektiv und effizient, es wird aber auch genauso einfach kopierbar. Was einmal aus dem 3D-Drucker kommt, könnte auch mehrfach gedruckt werden. Lieferketten, bei denen Zulieferungen automatisch bestellt werden, können bei Missbrauch einen hohen Schaden hervorrufen. Teile der Effizienz von Industrie 4.0 rühren daher, dass bisher zentrale ERP-Systeme durch autonome verteilte Systeme ersetzt werden, die dann aber das gleiche Schutzniveau brauchen. Umgekehrt lassen sich aus gesammelten Daten über bestellte oder gelieferte Komponenten oder durch Auswertung von Betriebsdaten, die beim Condition Monitoring anfallen, sehr viele Informationen über die laufende Fertigung bis hin zu möglichen Rückschlüssen auf die wirtschaftliche Lage eines Kunden oder Lieferanten ziehen.