Neue Bedrohungen

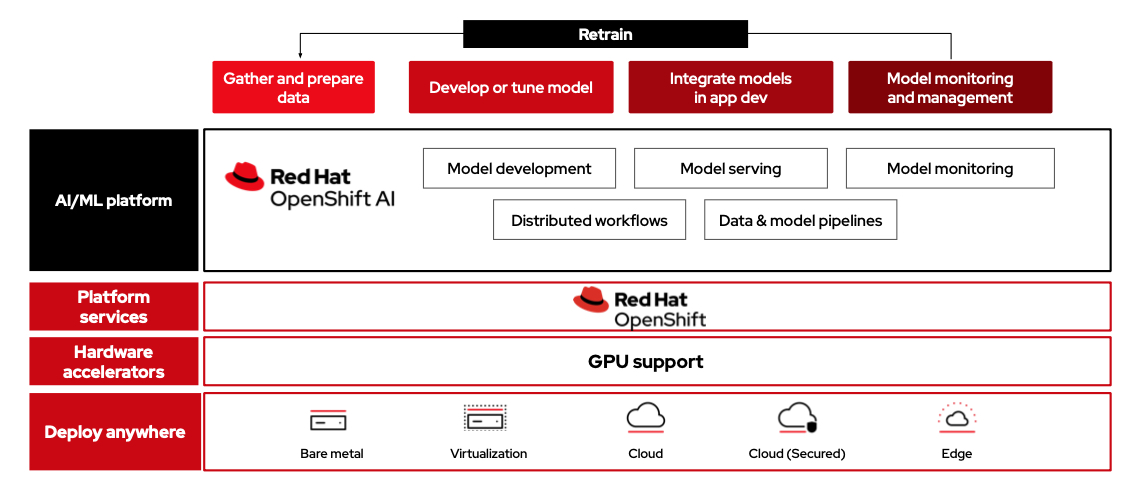

Viele der Bedrohungen, die 5G mit sich bringt, werden komplett neu sein – sowohl was die Angriffsmethoden als auch die Angriffsziele betrifft. Deshalb ist es wichtig, bereits in der 5G-Einführungsphase Bedrohungsinformationen zu sammeln und diese Threat Intelligence kontinuierlich zu aktualisieren. Um für umfassende Sicherheit zu sorgen, müssen Security-Lösungen Bedrohungsinformationen austauschen, Daten korrelieren und automatische Incident Response unterstützen. Dies erfordert eine Security-Architektur mit integrierten Sicherheits-Tools, die perfekt zusammenspielen. Dabei werden auch maschinelles Lernen, künstliche Intelligenz und Automatisierung eine entscheidende Rolle spielen. Um Interoperabilität zwischen Security-Tools verschiedener Hersteller zu ermöglichen, ist es außerdem nötig, neue, offene 5G-Security-Standards zu etablieren. Ebenso wichtig sind herstellerübergreifende APIs und Management-Tools, mit denen sich Security-Vorfälle zentral einsehen und Policies orchestrieren lassen.

Vorbereitet sein

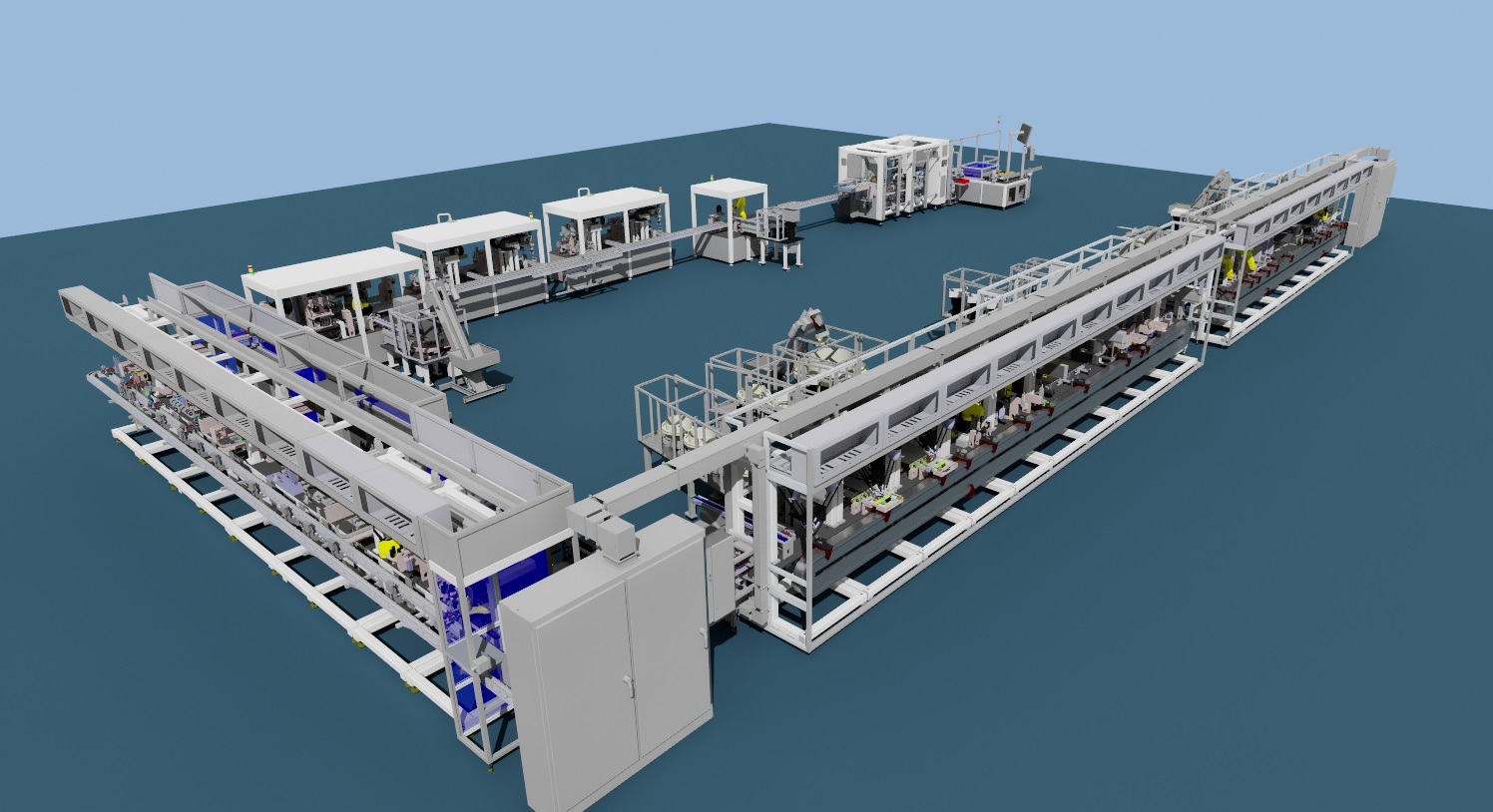

Mit seiner hohen Geschwindigkeit, enormen Bandbreite und minimalen Latenz wird 5G Industrie 4.0-Anwendungen beflügeln und ein noch höheres Maß an Automatisierung ermöglichen. Um dieses Potenzial zu nutzen sollten Unternehmen ihre Security-Strategie jetzt schon an die kommenden Herausforderungen von 5G anpassen. Wer gut vorbereitet ist, kann den neuen Standard schneller einführen und sich so einen Wettbewerbsvorteil verschaffen.