Netzwerke statt industrielle Steuerungssysteme

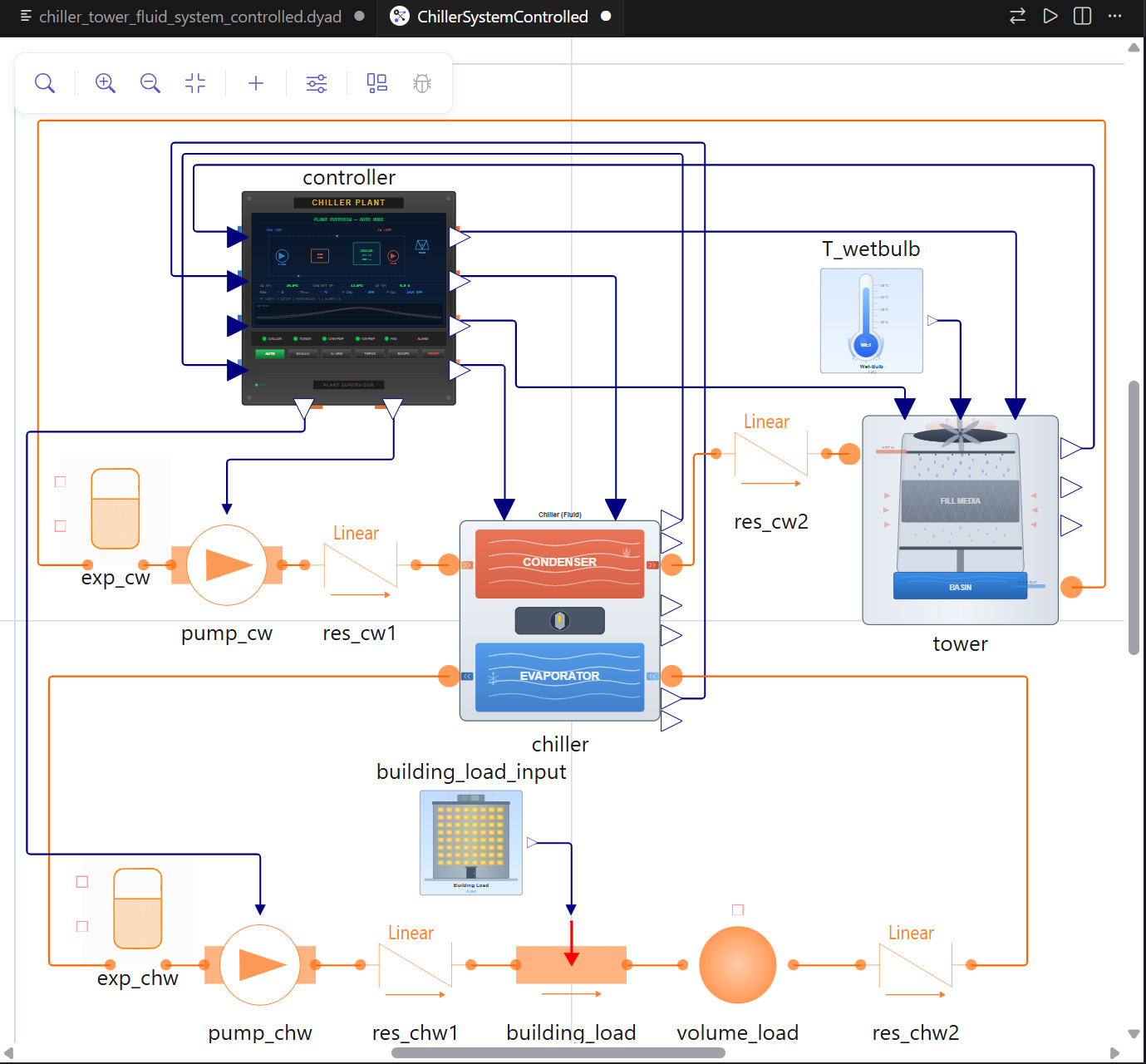

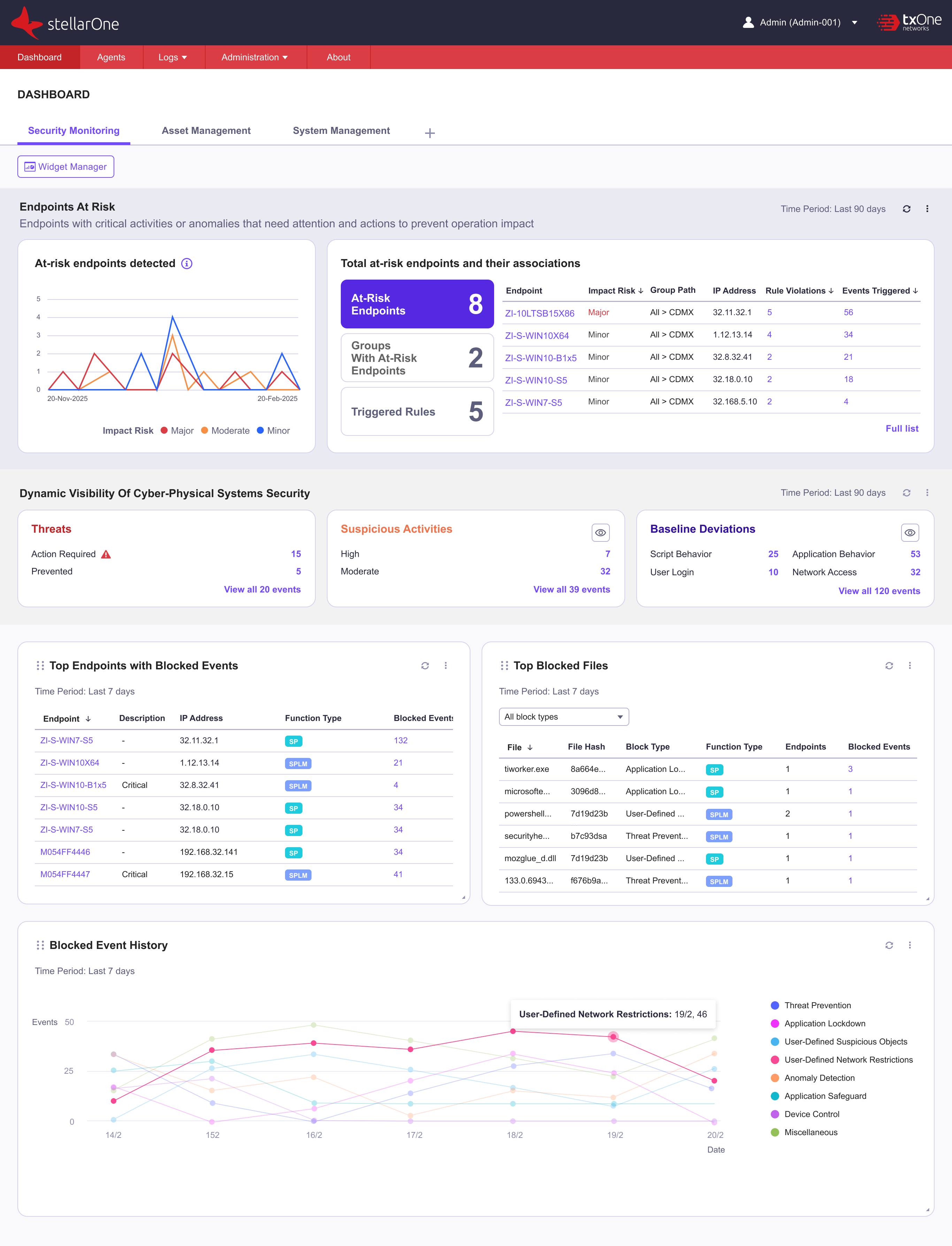

Dieses Modell ist in manchen Märkten schnell und einfach umzusetzen. Z.B. sind viele kleinere Unternehmen, die von Machine-to-Machine-Kommunikation (M2M) auf das IoT umsteigen, bereits dazu übergegangen, für Datenvolumen oder einen speziellen Analyse-Service Geld zu fordern, anstatt sich für Geräte bezahlen zu lassen. Viele große Industriesysteme hingegen sind technologisch stark gebunden und müssen daher viele Herausforderungen meistern. Schon immer wurden in der Fertigung und Prozessautomatisierung Daten über industrielle Steuerungssysteme wie Supervisory Control and Data Acquisition (Scada) gesammelt. Jedoch werden in solchen System Daten auf eine sehr statische Art und Weise und ohne Zugang zu Informationen in Echtzeit gesammelt. Die vorhandenen OPC- und OPC/UA-Protokolle sind nicht annähernd ausreichend. Doch in den vergangenen Jahrzehnt hielt viel Automatisierungsequipment in eine mehr netzwerkähnliche Umgebung Einzug. Dabei werden die meisten Parameter zwischen Geräten über primär IP-basierte industrielle Ethernet-Protokolle wie z.B. Profinet, Ethernet/IP, EtherCAT, TSN oder Ethernet Powerlink ausgetauscht. Falls ein Gerät zur Datensammlung oder ein Gateway zum Einsatz kommt, kann es zu einer Schnittstelle zwischen mehreren Geräten werden, obwohl diese Geräte ausschließlich für lokale Operations Technology-Kommunikation (OT) und ohne die Absicht zur Anbindung an ein IT-System entwickelt wurden, und keine großen Datenmengen zu einer IoT Cloud-basierten Plattform senden können. Diese Art Gateways stellt daher eine große Herausforderung dar. Und zwar im Hinblick auf die Anforderungen bezüglich Datensicherheit bzw. dem Schutz vor Angreifern und anderen Bedrohungen. In der Energieerzeugungsbranche gibt es sogenannte Critical Infrastructure Protection-Cyber-Security-Standards (CIP), die in den USA von der North American Electric Reliability Corporation (NERC) geschaffen und von dieser verwaltet werden. Außerdem gibt es verschiedene International Society of Automation-Standards (ISA) für die Industriesteuerungs- und Automatisierungsmärkte. Während dies unterschiedliche Standards sind, adressieren sie im Wesentlichen das gleiche Problem. Ganz gleich, ob es sich um die Anbindung an das Smart Grid oder um IT-Kommunikationsnetze handelt.

Datensicherheit, Anpassung, Konnektivität

Datensicherheit ist in der IoT-Umgebung absolut wichtig. So müssen Geräte beim Hochfahren und im Betrieb vor Angriffen von außen geschützt werden, damit ein möglicher Systemstillstand oder eventuell potenzielle Bedrohungen der funktionalen Sicherheit verhindert werden. Gleichzeitig muss die Kommunikation mit den Geräten zum Austausch von Daten gewährleistet sein. Eine zweite notwendige Komponente ist die Verwaltung und Anpassung von Systemen an spezielle Anforderungen. Das Gateway ist von begrenztem Wert, falls Geräten oder Plattformen keine Befehle erteilt werden können, weil sie bereits kleinste Abweichung der Prozessparameter beanstanden. Für die meisten Applikationen besteht keine Notwendigkeit, pro Millisekunde Daten hunderter Parameter zu erhalten. Deshalb muss das System in einer Post-Implementierungsphase administriert werden, indem man es an ein Gerät anschließt und eine neue Software-Applikation installiert, um z.B. die verfügbaren Informationen zu filtern. Eine dritte wichtige Anforderung für das IoT ist offensichtlich die Konnektivität. Speziell in der Industrieautomatisierung ist ein Trend weg vom altmodischen statischen oder zyklischen Datensammeln hin zum Ethernet-basierten Datensammeln zu verzeichnen. Protokolle, die beim IoT zum Standard werden, sind Extensible Messaging und Presence Protocol (XMPP). Dies ist primär ein Einweg-Protokoll und daher höchst sicher. Ein anderes Protokoll ist MQ Telemetry Transport (MQTT). Dies ist ein Publish/Subscribe Messaging Transport Protokoll und speziell nützlich für die Kommunikation mit entfernten Standorten, die einen geringen Footprint verlangen.