Sicherheit unabhängig vom Betriebssystem

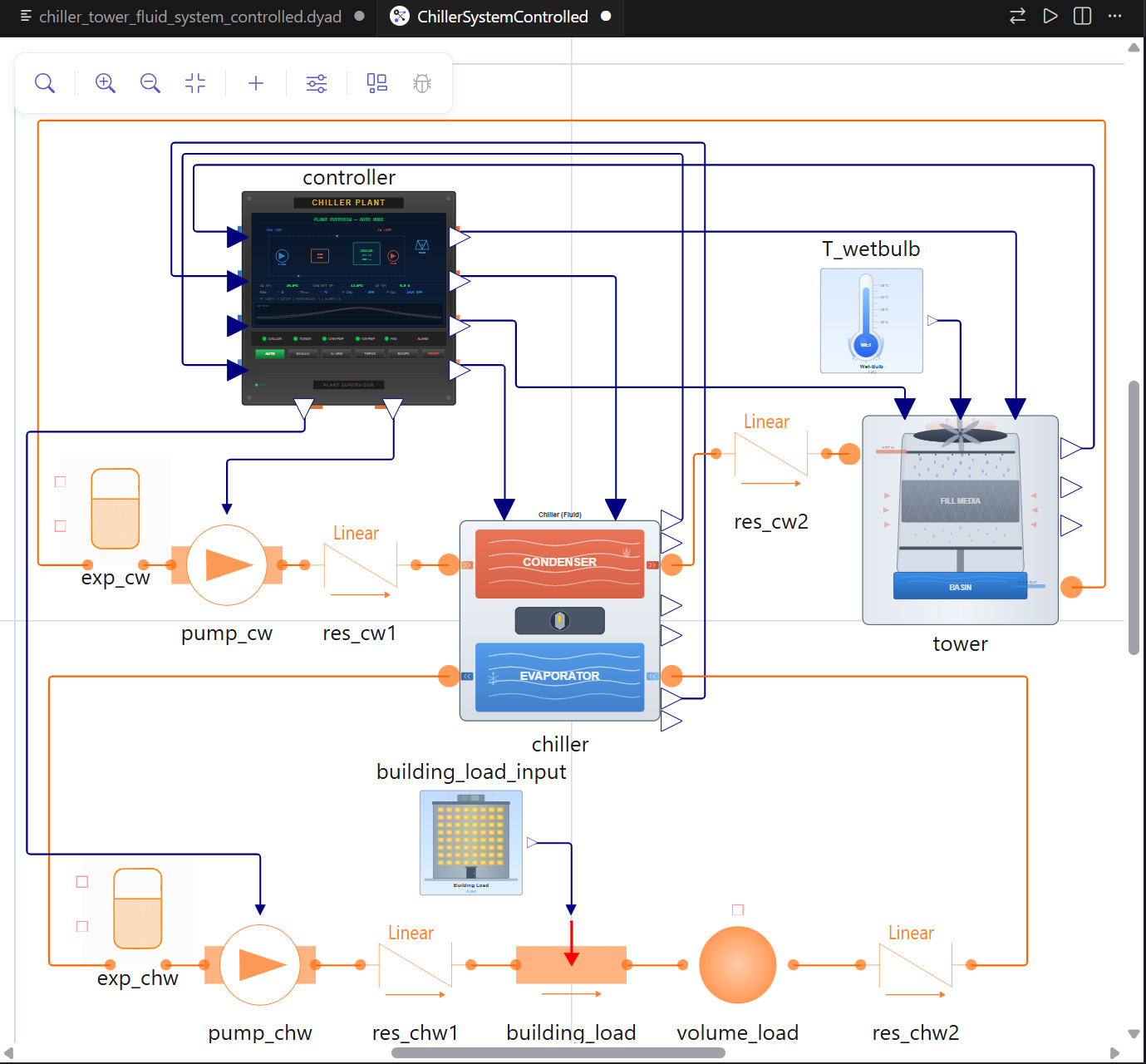

LynxSecure von LynuxWorks erlaubt Embedded-Entwicklern, unabhängig vom verwendeten Betriebssystem, Sicherheit in ihre Systeme zu implementieren. Von Grund auf entworfen und entwickelt um den anspruchsvollen Sicherheitsanforderungen des US-Verteidigungsministeriums (DoD) zu erfüllen, isoliert ein Separation Kernel Objekt und Speicher in einem Mikroprozessor-basierten System. Für Embedded-Geräte eignet er sich besonders, da es sich typischerweise um eine sehr kleine und effiziente Kernel-Implementierung handelt, die über Echtzeit- sowie Isolierungseigenschaften verfügt. In DoD-Systemen dient der Separation Kernel zur Domain-Isolierung bei Anwendungen, die auf verschiedenen Sicherheitsebenen auf einem einzigen Hardwaresystem ausgeführt werden, sowie zur Isolierung von geschützten Domains, damit diese die jeweils anderen Daten, Netzwerke und Anwendungen nicht einsehen können. Da immer mehr Embedded-Prozessoren über zwei und mehr Kerne verfügen, wird es immer interessanter Embedded-Systeme mit Virtualisierungstechniken zu versehen. Über Virtualisierung lassen sich Mehrkernsysteme effizient segmentieren und mehrere physikalische Systeme aus einem einzigen Mehrkernsystem zusammenlegen. Eine flexible Separation Kernel/Hypervisor-Lösung erlaubt es Embedded-Entwicklern, jedem Gastbetriebssystem gemäß seinen Anforderungen die angemessene Anzahl an Prozessoren zuzuordnen. Dies kann das Teilen von Prozessorkapazität über mehre Betriebssysteme hinweg einschließen oder aber die Zuteilung eines Einzelkerns für ein einziges OS. Das Betriebssystem kann überdies über Symmetric Multi-Processing (SMP) auf unterschiedliche Kerne zugreifen.

Rootkit-Erkennung beim Einsatz herkömmlicher OS

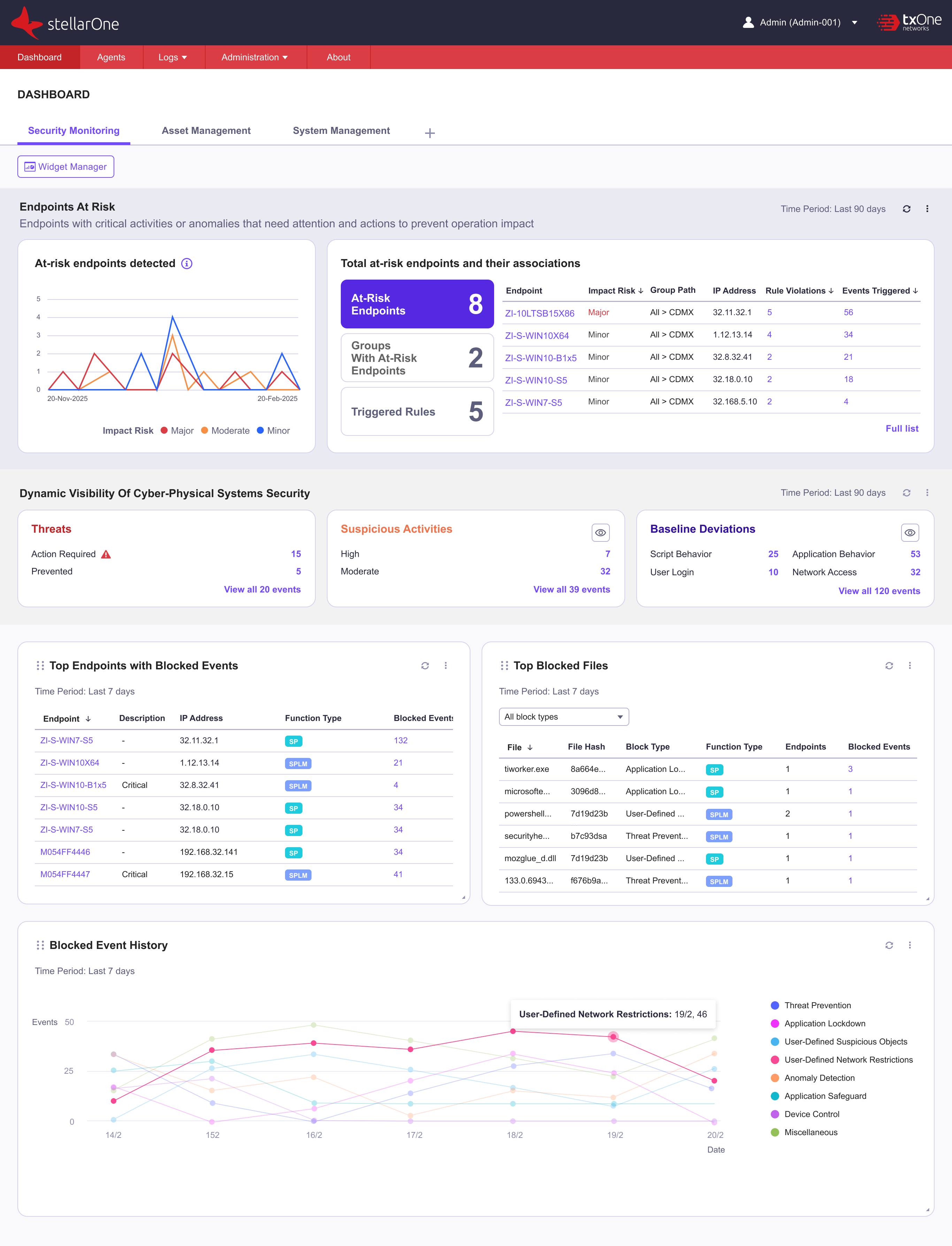

Setzen Entwickler in Embedded Systeme herkömmliche Computerbetriebssysteme ein und greifen dann auf das offene Internet zu, sind sie ebenso anfällig für verborgene Cyber-Bedrohungen wie normale PCs. Anders als diese können Embedded-Objekte jedoch kritische Infrastrukturen steuern. Sind sie infiziert, sind drastische Sicherheitsverletzungen die Folge, die landesweite Auswirkungen haben können. Zu den aktuellen sehr gefährlichen Cyber-Waffen gehören Rootkits und Bootkits. Sie infizieren die Bereiche unterhalb der Betriebssystemebene, sitzen auf der Festplatte, in den Geräten oder im Speicher und warten auf die Anweisungen einer Kommando- oder Steuerzentrale über das Internet ehe sie tatsächlich angreifen. Herkömmliche Netzwerk- und Endpunkt-Schutzmechanismen erkennen diese nur schlecht. Allzweckbetriebssysteme sind besonders empfänglich. Somit sind unsere neuen vernetzten Embedded-Systeme anfällig. Der Separation Kernel/Hypervisor LynxSecure von LynuxWorks ist jetzt mit einer Rootkit-Erkennung ausgestattet, die diese Bedrohung erkennt und Alarm auslöst, sobald das Rootkit in das System eindringt und nach einem geeigneten Versteck sucht. Embedded-Entwicklern stehen heute also militärisch erprobte Werkzeuge zur Verfügung, mit denen sie Angriffs-Sicherheit in ihre Funktionsobjekte eindesignen können – auf Betriebssystem-Ebene ebenso wie durch die Verwendung eines sicheren Separation Kernels/Hypervisors. Intelligent gebaute Geräte können diese Bedrohungen abmildern und erkennen, lange bevor der Angriff tatsächlich begonnen hat.